Di tengah percepatan adopsi cloud di Indonesia, sebuah serangan siber baru-baru ini mengingatkan kita betapa rapuhnya rantai keamanan yang m...

Di tengah percepatan adopsi cloud di Indonesia, sebuah serangan siber baru-baru ini mengingatkan kita betapa rapuhnya rantai keamanan yang menghubungkan perangkat lokal dengan layanan cloud.

Hacker yang diduga terkait intelijen militer Rusia (APT28 atau Forest Blizzard) berhasil meretas lebih dari 18.000 router rumah dan kantor kecil (SOHO) di 120 negara.

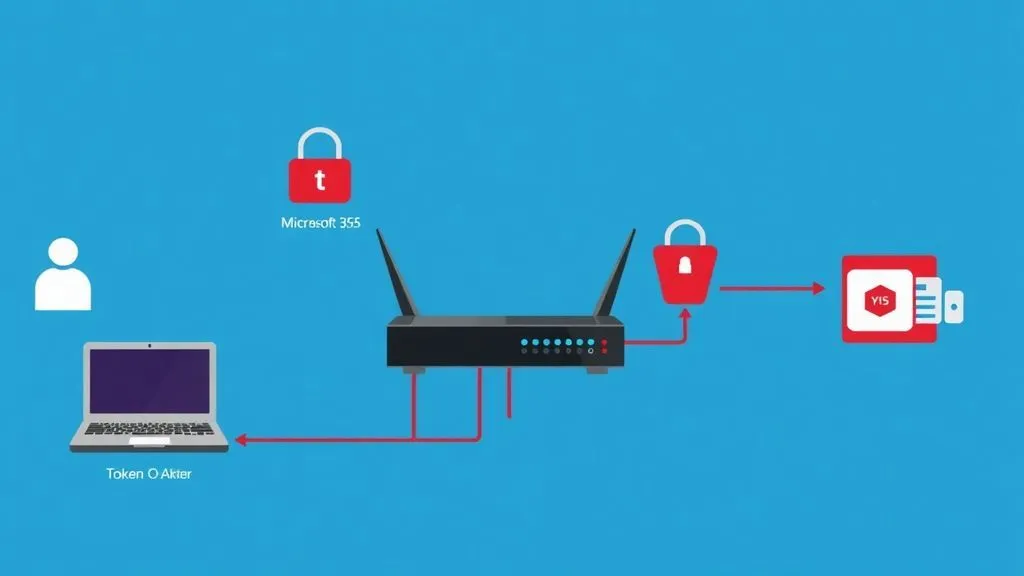

Mereka mengubah pengaturan DNS router tersebut untuk mencuri token autentikasi Microsoft Office 365-bahkan setelah pengguna menyelesaikan autentikasi multifaktor (MFA).

Serangan ini bukan sekadar cerita luar negeri. Bagi pelaku usaha Indonesia-mulai dari UMKM di Jawa hingga instansi pemerintahan yang semakin bergantung pada Microsoft 365-ini adalah pengingat konkret bahwa ancaman terhadap cloud security sering kali bermula dari perangkat edge yang paling kita abaikan.

Model Ancaman: Mengapa Router Menjadi Pintu Masuk ke Cloud

Threat actor seperti APT28 tidak lagi hanya menyerang cloud secara langsung. Mereka memanfaatkan hybrid environment yang umum di Indonesia: router murah di kantor kecil atau rumah yang terhubung ke layanan cloud enterprise.

Menurut laporan resmi Microsoft yang diterbitkan 7 April 2026, aktor ini memanfaatkan kerentanan publik pada router TP-Link dan MikroTik untuk mengubah pengaturan DHCP/DNS tanpa perlu memasang malware.

Hasilnya? Lalu lintas jaringan korban dialihkan ke resolver DNS yang dikendalikan penyerang, memungkinkan adversary-in-the-middle (AiTM) yang pasif dan sulit dideteksi.

Validasi sumber ini berasal langsung dari analisis Microsoft Threat Intelligence dan UK National Cyber Security Centre (NCSC) yang merilis advisory serupa pada tanggal yang sama.

Kedua lembaga independen ini mengonfirmasi teknik yang sama: eksploitasi CVE-2023-50224 pada model TP-Link tertentu untuk mengubah DNS secara diam-diam.

Data terbaru dari Microsoft Digital Defense Report 2025 menunjukkan serangan berbasis identitas naik tajam, sementara cloud attacks meningkat 87% secara global dalam 12 bulan terakhir.

Di Indonesia, Badan Siber dan Sandi Negara (BSSN) mencatat lebih dari 3 miliar serangan siber atau anomali lalu lintas di paruh pertama 2025-termasuk peningkatan credential theft yang menjadi pintu masuk utama ransomware dan spionase.

Jalur Serangan: Dari Router Lama hingga Token Cloud yang Dicuri

Prosesnya sederhana namun mematikan. Penyerang memanfaatkan router yang belum di-patch (banyak yang end-of-life atau tidak pernah di-update).

Mereka mengirim permintaan HTTP GET yang crafted untuk mengubah pengaturan DNS primer dan sekunder menjadi milik mereka. Setelah itu, setiap perangkat di jaringan yang sama-laptop, ponsel, atau desktop kantor-akan melewati DNS resolver palsu.

Ketika pengguna mengakses outlook.office.com atau autodiscover-s.outlook.com, lalu lintas diarahkan ke infrastruktur penyerang. Di sinilah AiTM terjadi: token OAuth dan kredensial dikumpulkan secara transparan, bahkan setelah MFA berhasil.

Microsoft mencatat lebih dari 200 organisasi dan 5.000 perangkat konsumen terdampak, termasuk sektor pemerintahan, IT, telekomunikasi, dan energi.

Skenario Hipotetis: Bayangkan sebuah perusahaan manufaktur di Surabaya dengan 50 karyawan yang menggunakan router TP-Link lama untuk mengakses Microsoft 365 setiap hari.

Tanpa disadari, router tersebut telah diretas sejak Agustus 2025. Karyawan finance mengakses Excel berisi data keuangan sensitif melalui browser-semua lalu lintas melewati DNS palsu. Token autentikasi dicuri diam-diam.

Beberapa minggu kemudian, penyerang masuk ke tenant cloud perusahaan tersebut, mengunduh data pelanggan, dan menjualnya di dark web. Semua tanpa satu pun malware di endpoint.

Insight orisinal pertama: Serangan ini menunjukkan pergeseran tren di mana aktor negara tidak lagi bergantung pada malware tradisional.

Mereka cukup mengubah konfigurasi router untuk mendapatkan visibilitas pasif skala besar. Bagi Indonesia yang sedang mendorong cloud migration melalui program pemerintah, ini berarti risiko hybrid environment meningkat drastis-terutama di daerah dengan infrastruktur internet yang heterogen dan banyak perangkat legacy.

Sinyal Deteksi yang Harus Diwaspadai

Deteksi dini menjadi kunci. Microsoft Defender for Endpoint dapat mendeteksi aktivitas Forest Blizzard melalui alert spesifik seperti modifikasi pengaturan DNS atau risky sign-in di Entra ID.

Tanda lain yang perlu diperhatikan: munculnya peringatan sertifikat TLS tidak valid saat mengakses layanan Microsoft, lonjakan traffic ke domain mencurigakan, atau pola akses email/outlook yang tidak biasa (misalnya, “MailItemsAccessed” di log CloudAppEvents).

NCSC menekankan pentingnya monitoring manajemen interface router yang tidak boleh diekspos ke internet.

Di Indonesia, di mana banyak UMKM menggunakan router consumer tanpa monitoring profesional, sinyal-sinyal ini sering terlewat hingga terlambat.

Kontrol Defensif Konkret: Langkah yang Bisa Anda Terapkan Sekarang

Berikut tabel kontrol prioritas yang disusun berdasarkan sintesis dari rekomendasi Microsoft, NCSC, dan praktik terbaik cloud security:

| Kontrol | Tujuan | Prioritas Implementasi |

|---|---|---|

| Update firmware router & ganti model lama | Mencegah eksploitasi awal CVE publik | Tinggi (segera) |

| Zero Trust DNS (ZTDNS) di endpoint Windows | Memblokir resolver DNS palsu | Tinggi |

| Conditional Access + Continuous Access Evaluation di Entra ID | Membatasi akses token meski dicuri | Tinggi |

| Passwordless authentication (passkeys) | Mengurangi ketergantungan token OAuth yang mudah diintercept | Sedang |

| Network segmentation (router kantor terpisah dari cloud access) | Membatasi dampak jika satu perangkat terkompromi | Sedang |

| Monitoring DNS log & web protection di Defender | Deteksi dini AiTM | Sedang |

Insight orisinal kedua: Di Indonesia, di mana biaya router murah sering menjadi prioritas UMKM, investasi kecil pada segmentation dan ZTDNS justru memberikan ROI tertinggi dibandingkan upgrade cloud mahal.

Tren masa depan yang terlihat dari data 12-18 bulan terakhir: aktor negara akan semakin sering memanfaatkan perangkat edge sebagai “sensor pasif” untuk spionase cloud, bukan serangan destruktif.

Ini berarti organisasi harus berpikir ulang tentang “perimeter” keamanan-bukan hanya firewall cloud, tapi juga perangkat yang menghubungkannya ke dunia luar.

Apa Langkah Selanjutnya bagi Pembaca Indonesia

Mulailah dengan audit internal: cek semua router yang digunakan untuk akses cloud. Pastikan firmware terbaru dan management interface tidak terbuka ke internet.

Aktifkan fitur Conditional Access di tenant Microsoft 365 Anda-ini gratis untuk sebagian besar lisensi bisnis. Kerja sama dengan penyedia cloud lokal atau MSP yang paham regulasi PDNS dan Undang-Undang PDP juga sangat dianjurkan.

Insight orisinal ketiga: Serangan ini membuktikan bahwa keamanan cloud bukan lagi soal “siapa yang punya firewall terbaik”, melainkan siapa yang paling disiplin melindungi rantai pasok identitas.

Bagi Indonesia yang sedang membangun sovereign cloud dan digital economy, pelajaran ini harus menjadi katalisator kebijakan nasional yang lebih kuat-bukan hanya reaktif terhadap ransomware, tapi proaktif terhadap spionase negara.

Forest Blizzard (APT28) exploiting SOHO routers for DNS hijacking to steal Microsoft 365 tokens. First time we’ve seen them do AiTM at this scale after edge device compromise. Key takeaway: your cloud is only as secure as the router in front of it.

— Microsoft Security Blog (@msftsec) April 2026

Ancaman ini nyata, tapi bukan tidak bisa diatasi. Dengan pendekatan people-first-memberdayakan tim IT dan pemilik bisnis dengan kontrol konkret-kita bisa menjaga kepercayaan terhadap ekosistem cloud yang semakin menjadi tulang punggung ekonomi digital Indonesia.

Disclaimer: Artikel ini bersifat informatif berdasarkan sumber terbuka resmi dan tidak dimaksudkan sebagai saran hukum atau konsultasi keamanan profesional. Setiap organisasi disarankan berkonsultasi dengan ahli cybersecurity yang kompeten.

Sumber primer:

Microsoft Security Blog - SOHO Router Compromise (7 April 2026)

UK NCSC Advisory - APT28 DNS Hijacking (7 April 2026)

US Department of Justice - Disruption of GRU DNS Network (7 April 2026)

COMMENTS